Sambutan

Selamat Datang...

Blog ini di ciptakan untuk mempersatukan Unpam Comunity...

Blog Resmi ini saya rangkum menjadi blog yang sesungguhnya..

Semoga bermanfaat...

Terima Kasih

Tempatnya Mahasiswa Berkreatif dan bermotivasi

Selamat Datang...

Blog ini di ciptakan untuk mempersatukan Unpam Comunity...

Blog Resmi ini saya rangkum menjadi blog yang sesungguhnya..

Semoga bermanfaat...

Terima Kasih

My Personil

- Drumer : Rojak

- Vokalis : Antie

- Bassis : Anggie

- Keyboard : Edy

- Guitaris1 : Andri

- Guitaris2 : Romie

- Mananger : Rangga

" Kami Mahasiswa yang berprestasi ingin menunjukan bahwa kami dari perwakilan Unpam Tercinta akan menjadi Axis"

Pusing kena Brontok, komputer restart melulu…..? Coba deh dengan cara manual dibawah ini…. Moga aja bisa terkendali n dimusnahkan…… ElnorB.exe sama ajah segerombolan dengan sempalong.exe. eksplorasi.exe, smss buatan dia sendiri….. coba deh pake ini

(Untuk win 95, 98, ME) - Masuk ke safe mode: Reboot lalu setelahh muncul tampilan bios tekan Ctrl, pilih Safe mode dan tekan enter - Lanjut langsung mulai dari langkah 5

(Untuk windows ME dan XP) Matikan System Restore Windows Start->Settings->Control panel->System atau Start->Control PAnel->System

pada System restore tab… pilih opsi “Turn off System Restore”

(Untuk Win 2000, XP Home/Pro, Server 2003) 1. Reboot dan masuk ke safe mode. ** Restart windows, setelah muncul tampilan BIOS tekan F8, akan ad pilihan: Safe mode, Normal,…. pilih safe mode lalu tekan enter

2. Setelah itu masuk windows dengan login administrator atau user lain yang mempunyai auth sebagai administrator,

3. Buat User account baru DENGAN account type: Computer Administrator lalu logoff dan login dengan account yang baru dibuat.

—————————————— Menghilangkan autostart virus di registry ——————————————

4. Buka regedit: Start menu->Run->Regedit.exe lalu tekan enter Di panel kiri pilih key: HKEY_LOCAL_MACHINE>SOFTWARE>Microsoft>Windows>CurrentVersion>Run lalu di panel kanan, hapus key: Bron-Spizaetus = “……..” Di panel kiri pilih key: HKEY_CURRENT_USER>Software>Microsoft>Windows>CurrentVersion>Run lalu di panel kanan, hapus key: Tok-Cirrhatus = “……”

Catatan: Jika regedit tidak dapat dibuka (muncul pesan error).. ini merupakan salah satu akibat virus barontok. Untuk itu saya telah membuat file untuk mengatasi masalah tsb:

Download file PatchRegKey.inf (600 Bytes) di : sini atau file ini

Setelah di download, klik kanan file tsb lalu pilih “Install..” lalu lanjutkan langkah 4.

———————————————— Menghilangkan autostart virus di scheduled task ————————————————

5. Buka Secheduled Task di Control Panel: Start->Settings->Control Panel->Scheduled Task lalu tekan enter

Hapus task dengan nama “At1″ atau apapun yang berhubungan dengan virus. Tips: Klik kanan task->properties, lalu lihat isi properties dan jika ad isi command yang mencurigakan contoh: BArontok.com , dsb.. hapus task tersebut.

——————————————————— Cari dan Hapus file-file virus di seluruh drive komputer ———————————————————

6. Aktifkan opsi Show hidden Files dan Ekstensi: Start->Settings->Control panel atau Start->Control Panel

Klik Folder Options dan pada Tab view aktifkan opsi:

1. Show hidden files&Folders dan matikan opsi 2. Hide Extensions for known file types 3. Hide Protected Operating System

7. Gunakan Search File Windows: Start->Search lalu tekan enter

Cari di seluruh drive windows yang ad: C,D, ….

pada input Search for files or folders names masukkan:

*.exe lalu pada search options pilih opsi Range Size-> At most: 81 Kb dan pada Advanced Options pilih opsi Search system folders, search hidden files&folders, search subfolders pilihan lain biarkan kosong

Lalu klik search now..

Pada hasil pencarian di panel kanan hapus semua file yang: 1. berukuran TEPAT 80 kb DAN 2. file nya berekstensi *.exe / *.pif / *.com / *.bat DAN 3. File nya memiliki icon folder/direktori windows

perhatian: hapus hanya file yang memenuhi SEMUA kondisi di atas dan BUKAN yang memenuhi salah satu saja.

(File yang sering ditemukan: Barontok.com, ElnorB.exe ,cari file ini)

Tips: Sort hasil pencarian berdasarkan size untuk memudahkan penghapusan

Catatan: Cara ini merupakan cara heuristic berdasarkan pengalaman dan eksperimen (e.g: ditemukan bahwa virus tsb berukuran 80 Kb), dipilih untuk pencarian lebih cepat dibandingkan melihat pattern file satu2 secara manual :-p

** Sorry, i don’t have time to write the removal program now (cuz too busy with my f***’ study) maybe next time

7. Ulangi langkah ke-7 atas dengan input search file: *.pif, *.com, *.bat

————- Finishing :-p ————-

8. Jika ada, Hapus semua shortcut virus Startup Menu di setiap account profile: C:/Document Settings/

Saran: jika memungkinkan misal pada komputer pribadi dan bukan multi user, hapus user account selain user account yang dibuat pada langkah 3 di atas (misal:Administrator,...).

9. Reboot dan masuk windows seperti biasa.

Catatan: Cara ini sudah BERHASIL diterapkan di banyak komputer (pastikan Anda sudah mengikuti semua langkah di atas).... ;;) 8->

Karena bingung terkadang dalam penghitungan subnetmask maka kutulislah sebuah pengantar perhitungan subneting ini Moga aja bisa membantu saya sendiri dan mungkin ada yang masih membutuhkan IP Address IP Address adalah alamat yang diberikan kejaringan dan peralatan jaringan yang menggunakan protokol TCP/IP. IP address terdiri atas 32 bit angka biner yang dapat dituliskan sebagai empat angka desimal yang dipisahkan oleh tanda titik seperti 192.16.10.01 atau dimisalkan berformat w.x.y.z. IP address adalah protokol yang paling banyak dipakai untuk meneruskan (routing) informasi di dalam jaringan. IP address memiliki kelas-kelas seperti pada tabel 2.4.

Tabel 2.4. Kelas-kelas IP address Kelas Range Network ID Host ID Default Subnet Mask A 1-126 w x.y.z 255.0.0.0 B 128-191 w.x y.z 255.255.0.0 C 192-223 w.x.y z 255.255.255.0

catatan: masih ada kelas D yang jarang digunakan, dan ada IPV6 yang bakal digunakan jika IPV4 ini sudah tida mencukupi.

Misalnya Ada IP 192.168.0.100 maka termasuk IP Address Kelas C

Subnetting

Jika seorang pemilik sebuah IP Address kelas B misalnya memerlukan lebih dari satu network ID maka ia harus mengajukan permohonan ke internic untuk mendapatkan IP Address baru. Namun persediaan IP Address sangat terbatas karena banyak menjamurnya situs-situs di internet.

Untuk mengatasi ini timbulah suatu teknik memperbanyak network ID dari satu network yang sudah ada. Hal ini dinamakan subnetting, di mana sebagian host ID dikorbankan untuk dipakai dalam membuat network ID tambahan.

Sebagai contoh, misal di kelas B network ID 130.200.0.0 dengan subnet mask 255.255.224.0 dimana oktet ketiga diselubung dengan 224. maka dapat di hitung dengan rumus 256-224=32. maka kelompok subnet yang dapat dipakai adalah kelipatan 32, 64, 128, 160, dan 192. Dengan demikian kelompok IP address yang dapat dipakai adalah:

130.200.32.1 sampai 130.200.63.254 130.200.64.1 sampai 130.200.95.254 130.200.96.1 sampai 130.200.127.254 130.200.128.1 sampai 130.200.159.254 130.200.160.1 sampai 130.200.191.254 130.200.192.1 sampai 130.200.223.254

Atau akan lebih mudah dengan suatu perumusan baik dalam menentukan subnet maupun jumlah host persubnet.Jumlah subnet = 2n-2, n = jumlah bit yang terselubung

Jumlah host persubnet = 2N-2, N = jumlah bit tidak terselubung

Sebagai contoh, misalnya suatu subnet memiliki network address 193.20.32.0 dengan subnet mask 255.255.255.224. Maka: Jumlah subnet adalah 6, karena dari network address 193.20.32.0 dengan memperhatikan angka dari oktet pertama yaitu 193, maka dapat di ketahui berada pada kelas C. dengan memperhatikan subnetmask 255.255.255.224 atau 11111111.11111111.11111111. 11100000 dapat diketahui bahwa tiga bit host ID diselubung, sehingga didapat n = 3 dan didapat:jumlah subnet = 23-2 = 6.

Sedangkan untuk jumlah host persubnet adalah 30, ini didapat dari 5 bit yang tidak terselubung, maka N = 5 dan akan didapat: jumlah host per subnet = 25-2 = 30.

Bit terselubung adalah bit yang di wakili oleh angka 1 sedangkan bit tidak terselubung adalah bit yang di wakili dengan angka 0.

Uninstall Deepfreeze dengan berbagai cara

Komputer yang mau anda benerin di deepfreeze tanpa merusak sistem / format hardisk, sehingga system anda utuh dan tidak memakan waktu lama untuk menginstal ulang system yang telah ada di hardisk anda ….. coba aja langkah berikut ini :

Jika memakai windows9x

pernah saya coba menghilangkan dengan cara masuk booting lewat Floppy disk menggunakan MS-DOS atau start-up ataupun booting lewat CD bootable, pertama Delete pake deltree c:\Progra~1\hypert~1 *.* , setelah itu Attrib c:\winboot.ini -h -r -s -a , setelah itu delete file winboot.ini di c:\ , setelah itu bersihkan regristry hypertechnology dan deepfreeze. Hal ini pernah saya coba n berhasil di windows 95. Sebab setelah deepfreeze dipasang ada error Windows Protection error padahal windows sebelumnya sudah fix.

DeepFreeze adalah sebuah software yang sangat bagus digunakan sebagai “Penjaga Komputer” dari virus maupun dari “User” yang iseng.

——————————————————- PERINGATAN : “XDeepFreeze.exe” dibuat untuk membantu anda yang lupa password DeepFreeze. Segala resiko dan akibat yang timbul karena penyalah-gunaan “XDeepFreeze.exe”, adalah tanggung jawab anda sendiri. ——————————————————-

Untuk Uninstall program ini atau melakukan perubahan yang permanen pada windows, misalnya install program baru, dibutuhkan password yang di set pada saat install DeepFreeze.

Tanpa password ini jangan harap anda dapat merubah setting komputer anda, jadi bisa dibayangkan jikalau anda lupa password tersebut (mungkin yang anda lakukan adalah memformat hardisk tersebut).

Namun jika anda mengalaminya jangan khawatir, ikuti langkah-langkah berikut, mudah-mudahan masalah anda dapat terselesaikan.

1. Download “XDeepFreeze” disini alamatnya

2. Ekstrak ke C:\XDeepfreeze

3. Jalankan “Run_Me.exe” yang akan menghasilkan file “mcr.bat” dan “XDeepFreeze.exe” akan terload.

4. Pada XDeepFreeze, Tekan “Stop DeepFreeze”, untuk menghentikan “frzstate.exe”

5. Pada XDeepFreeze, Tekan “Clean Registry”, untuk membersihkan registry yang dibuat deepfreeze pada saat install.

6. Untuk masuk ke MS-Dos Mode, Jalankan “command.com” (Sudah disertakan pada “xdeepfreeze.zip”)

7. Jalankan “mcr.bat” (Berisi perintah yang akan menghapus file “persifrz.vxd”)

8. Ketik “Exit” untuk masuk ke Windows kembali. Dan…..DeepFreeze tidak berfungsi lagi.

Silahkan install ulang DeepFreeze, ingat dan catat baik-baik password yang anda gunakan. Jika anda lupa lagi lakukan kembali cara diatas.

Catatan : “XDeepFreeze.exe” telah ditest dan berhasil pada DeepFreeze v.332SE “XDeepFreeze.exe” dibuat menggunakan Visual Basic 6.0, Sebagaimana biasanya untuk menjalankannya dibutuhkan “Msvbvm60.dll”

Pernah ngalami gara-gara masukkan flashdisk ke komputer, langsung kena virus??? Pernah bingung gara-gara autorun jadi lama n kadang hang loading suatu drive ?? Mungkin ini bisa menjadi alternatif yang gak hebat2 banget gawe mengatasi (enaknya atas apa bawah yach ~ ) hal tersebut. Tulisan ini saya ambil dari http://gapentingbanget.com/blog/ dan http://tenminus.net/. mbuh wes pokoke copy paste dech…… Menghilangkan fungsi Auto Run/ Auto Play : - run “gpedit.msc” - klik Administrative Templates di bawah Computer Configuration - klik System - klik Turn Off Auto Play - pilih Enabled - kebawah pilih All Drive - OK

masih di Group Policy - klik Administrative Templates di bawah User Configuration - klik System - klik Turn Off Auto Play - pilih Enabled - kebawah pilih All Drive - OK - tutup,restart

Apakah Anda lupa password Word, Excell, Microsoft Office, PDF, Windows, email, FTP, Yahoo Messenger, WinZIP, winRAR, atau yang lain? Jangan panik, ada solusinya kok! Ada software yang disebut password recovery, software ini bekerja dengan memasukkan semua kombinasi atau mencari data di hardisk. Silakan klik link berikut untuk download software password recovery:

1. Lupa password Microsoft Word

o Accent Word Password Recovery

o Word Password Recovery Genie

o Word Password Recovery Master

o Free Word Excell Password Recovery (freeware)

2. Lupa password Microsoft Excell

o Excel Password Recovery

o Accent Excel Password Recovery

o Excel Password Recovery Key

o Free Word Excell Password Recovery (freeware)

3. Lupa password Microsoft Access

o Access Password Recovery Helper

o Elcomsoft Access Password Recovery

o MS Access Password Recovery (freeware)

4. Lupa password Microsoft Office komplit

o Advanced Office XP Password Recovery Pro

o Advanced Office Password Recovery pro

o Accent Office Password Recovery

5. Lupa password Windows NT / 2000 / 2003 / XP / VISTA

o PC Helper Password Recovery

o Windows XP Password Recovery

o Windows Password Recovery Bootdisk

6. Lupa password BIOS / CMOS / Motherboard

o PC Helper Password Recovery

7. Lupa password Internet Explorer

o Internet explorer password recovery and password unmask

o IE Asterisk Password Uncover

8. Lupa password Microsoft Outlook

o Outlook Password Recovery

o Quick Recovery Microsoft Outlook

9. Lupa password apa saja, tapi Anda masih bisa lihat asterisk (***) dalam aplikasi Anda

o iOpus Password Recovery XP

o Asterisk Password Recovery XP Portable

o IE Asterisk Password Uncover (freeware)

o Asterisk Key (freeware)

10. Lupa password ICQ

o ICQ Password Recovery

o Free ICQ Password Recovery (freeware)

o Miranda ICQ Password DecryptorCracker

11. Lupa password Email (POP3 atau yang datanya disimpan di komputer Anda)

o Mail Password Recovery (freeware)

o IncrediMail Password Recovery

o Windows Mail Password Recovery

12. Lupa password apa saja (asalkan Anda pernah memilih “save password to my computer” atau “remember password”)

o Lost Password Recovery

o ABF Password Recovery

13. Lupa password FTP

o FTP Password Recovery (freeware)

o FTP Password Recovery Wizard

o Advanced FTP Password Recovery

14. Lupa password Eudora

o Eudora Password Recovery

15. Lupa password Yahoo Messenger

o Yahoo Messenger Password

o Yahoo Password Recovery

16. Lupa password MSN Messenger

o MSN Messenger Password Recovery

o MSN Messenger Password

17. Lupa password Windows Live Messenger

o Windows Live Messenger Password Recovery (freeware)

18. Lupa password Dial-up dan asterisk (***)

o Advanced Windows Password Recovery

19. Lupa password MYOB

o MYOB Password Recovery

20. Lupa password PDF / Adobe Acrobat

o Adult PDF Password Recovery remover

o Advanced PDF Password Recovery Pro

o PDF Password Recovery COM SDK Unlimited License

21. Lupa password ZIP (winzip)

o Atomic Zip Password Cracker

o Advanced ZIP Password Recovery

o Visual Zip Password Recovery Processor

22. Lupa password RAR (winrar)

o RAR Password Cracker

o Advanced RAR Password Recovery

o RAR Password Recovery

Jika Anda lupa password account online (yahoo, gmail, e-gold, paypal, dsb), biasanya di halaman login sudah ada fasilitas “forgot password” atau “lupa password“. Coba fasilitas ini, Anda akan diminta memasukkan data-data pribadi. Jika cara ini belum berhasil, Anda dapat menghubungi support center penyedia layanan tersebut, jelaskan data-data pribadi Anda dengan lengkap (tanggal lahir, kode pos, dan lain-lain) sesuai dengan data pada saat Anda pertama kali mendaftar. Dengan cara ini support center akan mengirimkan password baru untuk Anda.

Lupa password yahoo mail? Isi form berikut:

http://help.yahoo.com/l/us/yahoo/edit/alternate_email/general.html

Lupa password e-gold? Isi form berikut:

https://www.e-gold.com/acct/contactus.asp

Semoga berhasil!

Seperti yang dilakukan oleh Virus w32.coolface@d1w13. Virus ini membuat file “Autorun.inf” di Flash Disk yang terinfeksi virus. Setiap kali kita mamasukan flash disk ke komputer dan membukanya dengan Autoplay/mengklik 2x maka file autorun ini akan menjalankan file virus tersebut.

Nah, dengan cara ini kita bisa meng-Autoplaykan program/file yang kita inginkan. Dengan catatan file yang bisa autorun ialah file “.exe”, “.scr” dan “.bat” (ini doang yang udah aku coba’, kaya’nya masih ada lagi file yang lain… coba’ sendiri ya!). Ga’ hanya menjalankan file, file Autorun.inf bisa membuat icon di flash disk sesuai dengan icon yang kita inginkan.

Berikut cara membuat file Autorun.inf: 1. Buka program Notepad (Satrt/run… ketikan “notepad”, kemudian Enter!) 2. Ketikan/copy perintah dibawah ini ke dalam notepad;

[autorun] open=nama file yang ingin di jalankan action=nama file yang ingin di jalankan shell\open\command=nama file yang ingin di jalankan shell\open=nama file yang ingin di jalankan icon=nama icon yang akan ditampilkan untuk flash disk

3. Save program notepad ke flash disk dengan nama “Autorun.inf”. (Pastikan pada form Save as, Save as type-nya pilih All file.)

Catatan: Program/file dan icon yang akan diautorunkan di simpan bersamaan dengan file Autorun.inf di dalam flash disk dan tidak didalam folder.

Btw, gateway itu sendiri memiliki definisi sebuah komputer yang melayani konversi protokol antara beberapa tipe yang berbeda dari suatu network atau program aplikasi. Sebagai contoh, sebuah gateway dapat meng-convert sebuah paket TCP/IP menjadi paket NetWare IPX atau dari Apple Talk menjadi DECnet, dan lain-lain. ( Andino-Kamus TI – Ilmukomputer.com )

Gateway inilah yang nantinya akan menghubungkan jaringan local dalam hal ini LAN dengan jaringan public yaitu internet.

Sebagai catatan dalam percobaan ini penulis menggunakan Redhat Linux 9, dan Fedora Core 4. Menggunakan koneksi ADSL speedy dengan IP Static ( penulis pun bingung, karena baru pertama kali ini penulis diberikan koneksi ADSL speedy dengan IP Static. . Ini nyata.)

Sebelumnya paket yang kita butuhkan adalah :

rp-pppoe-3.5-27.i386.rpm

Tapi setahu penulis paket tersebut sudah terinstall dalam distro tersebut, untuk mengetahui apakah pake tersebut sudah terinstall didalamnya login sebagai root :

root@alk.root#rpm -qa | grep pppoe

rp-pppoe-3.5-27

Perlu diketahui komputer yang akan dijadikan sebagai gateway nanti membutuhkan 2 ethernet card nantinya.

Yupz, langsung aja kita menuju pokok pembahasannya.

Langkah awal yang harus dilakukan adalah memeriksa apakah kedua ethernet card tersebut sudah terdetek dengan baik:

root@alk.root#ifconfig

eth0 Link encap:Ethernet HWaddr 00:0C:29:EE:71:11

inet addr:192.168.1.1 Bcast:192.168.1.255 Mask:255.255.255.0

inet6 addr: fe80::20c:29ff:feee:7111/64 Scope:Link

UP BROADCAST RUNNING MULTICAST MTU:1500 Metric:1

RX packets:61 errors:0 dropped:0 overruns:0 frame:0

TX packets:85 errors:0 dropped:0 overruns:0 carrier:0

collisions:0 txqueuelen:1000

RX bytes:6938 (6.7 KiB) TX bytes:10092 (9.8 KiB)

Interrupt:10 Base address:0×1080

eth1 Link encap:Ethernet HWaddr 00:0C:29:EE:71:1B

inet addr:192.168.100.1 Bcast:192.168.100.255 Mask:255.255.255.0

inet6 addr: fe80::20c:29ff:feee:711b/64 Scope:Link

UP BROADCAST RUNNING MULTICAST MTU:1500 Metric:1

RX packets:0 errors:0 dropped:0 overruns:0 frame:0

TX packets:21 errors:0 dropped:0 overruns:0 carrier:0

collisions:0 txqueuelen:1000

RX bytes:0 (0.0 b) TX bytes:1796 (1.7 KiB)

Interrupt:9 Base address:0×1400

lo Link encap:Local Loopback

inet addr:127.0.0.1 Mask:255.0.0.0

inet6 addr: ::1/128 Scope:Host

UP LOOPBACK RUNNING MTU:16436 Metric:1

RX packets:35 errors:0 dropped:0 overruns:0 frame:0

TX packets:35 errors:0 dropped:0 overruns:0 carrier:0

collisions:0 txqueuelen:0

RX bytes:2190 (2.1 KiB) TX bytes:2190 (2.1 KiB)

Yup, jika anda mendapatkan komentar seperti itu silahkan menuju ke tahap selanjutnya. Jika tidak ? Silahkan googling :D~~~.

Langkah berikutnya adalah mengkonfigurasi ethernet card tersebut. Agar nantinya konfigurasi tersebut dapat dijalankan secara otomatis ketika boot. File konfigurasi ethernet dalam linux memiliki penamaan ethx, x ini menandakan pengurutan, jika terdapat 2 ethernet card dalam komputer anda maka, file konfigurasinya adalah eth0 dan eth1. Letak file konfigurasi secara default terdapat dalam : /etc/sysconfig/network-scripts/ifcfg-ethx

Karena nantinya kita akan menggunakan 2 lancard tersebut, maka file yang akan kita konfigurasi adalah :

/etc/sysconfig/network-scripts/ifcfg-eth0 dan /etc/sysconfig/network-scripts/ifcfg-eth1

Sebagai contoh, konfigurasi eth0 yang penulis gunakan adalah sebagai berikut :

DEVICE=eth0

BOOTPROTO=static

BROADCAST=192.168.1.255

HWADDR=00:0C:29:EE:71:11

IPADDR=192.168.1.1

NETMASK=255.255.255.0

NETWORK=192.168.1.0

ONBOOT=yes

TYPE=Ethernet

DEVICE : merupakan ethernet apa yang akan dikonfigurasi.

BOOTPROTO : status dari penggunaan ip address, apakah bersifat dynamic ( DHCP ) atau static.

BROADCAST : alamat broadcast jaringan yang digunakan.

HWADDR : alamat fisik dari ethernet card tersebut, biasa disebut Mac Address.

IPADDR : alamat ip yang nanti akan digunakan oleh gateway linux. Alamat ini yang nantinya akan berhubungan langsung dengan protol tcp/ip.

NETMASK : subnet mask yang digunakan oleh device eth0. subnet mask ini digunakan untuk membagi jaringan menjadi lebih kecil.

ONBOOT : apakah nanti akan diproses ketika BOOT ??

Dan konfigurasi eth1 yang digunakan oleh penulis :

DEVICE=eth1

BOOTPROTO=static

BROADCAST=192.168.100.255

HWADDR=00:0C:29:EE:71:1B

IPADDR=192.168.100.1

NETMASK=255.255.255.0

NETWORK=192.168.100.0

ONBOOT=yes

TYPE=Ethernet

Kemudian restart service network.

root@alk.root#/etc/init.d/network restart

Sebelum ke langkah selanjutnya, perlu diketahui bahwa, anda diharuskan untuk mengaktifkan mode bridge pada modem adsl.

Langkah selanjutnya adalah konfigurasi ADSL-nya :

root@alk.root#adsl-setup

# pertama kali akan ditanyakan username yang telah diberikan oleh pihak ISP anda

LOGIN NAME Enter your Login Name: 121303xxxxxx@telkom.net #device yang berhubungan langsung dengan modem adsl anda, dalam hal ini eth1

INTERFACE Enter the Ethernet interface connected to the ADSL modem

For Solaris, this is likely to be something like /dev/hme0.

For Linux, it will be ethX, where ‘X’ is a number.

(default eth0):eth1

# kalo yang ini pilih no aja, karena ketika demand diaktifkan maka anda tidak bisa

# menggunakan IP yang dynamic

Enter the demand value (default no): no # DNS yang digunakan, bagian ini bisa diisi nanti. Lewat saja. # password yang diberikan oleh ISP anda, berbarengan dengan diberikannya username tadi

PASSWORD Please enter your Password:xxxxxxxx

# pemberian akses kepada user untuk menjalankan/mematikan adsl

USERCTRL Please enter ‘yes’ (three letters, lower-case.) if you want to allow normal user to start or stop DSL connection (default yes):yes

# langkah berikutnya adalah berkenaan dengan firewall disini penulis memilih no 2 The firewall choices are: 0 - NONE: This script will not set any firewall rules. You are responsible for ensuring the security of your machine. You are STRONGLY recommended to use some kind of firewall rules. 1 - STANDALONE: Appropriate for a basic stand-alone web-surfing workstation 2 - MASQUERADE: Appropriate for a machine acting as an Internet gateway

for a LAN

Choose a type of firewall (0-2):2

# apakah akan dijalankan secara otomatis ketika boot ?

Start this connection at boot time

Do you want to start this connection at boot time?

Please enter no or yes (default no):yes

Dan selanjutnya ketik y saja untuk mensave konfigurasi diatas.

Ada beberapa konfigurasi yang perlu dilakukan. Penulis memberikan sedikit konfigurasi tambahan yang diletakkan pada file /etc/rc.local

echo 1 > /proc/sys/net/ipv4/ip_forward

iptables -A POSTROUTING -j MASQUERADE -t nat -s 192.168.1.0/24 -o ppp0

konfigurasi tersebut digunakan untuk meneruskan paket ip dan melakukan masquerade. Masquerade sendiri merupakan proses membagi bandwith, karena pada dasarnya isp hanya memberikan satu koneksi dengan satu ip, maka agar dapat digunakan secara beramai-ramai maka perlu dilakukan masquerade.

Selanjutnya anda tinggal menambahkan dns server yang diberikan oleh telkom pada file konfigurasi /etc/resolv.conf, yang penulis gunakan adalah 202.134.0.155.

root@alk.root#echo nameserver 202.134.0.155 > /etc/resolv.conf

root@alk.root#cat /etc/resolv.conf

nameserver 202.134.0.155

Selanjutnya anda tinggal menjalankan adsl-start.

Saat ini hot spot WiFi semakin banyak tersedia di berbagai tempat umum, tetapi setiap kali anda melakukan sambungan pada suatu hot spot sebenarnya anda membahayakan PC atau laptop anda sendiri. Hot spot adalah jaringan terbuka yang tidak menggunakan enkripsi sehingga ketika anda terhubung dengan pengguna hot spot lain, maka mereka dapat menyusup dan menimbilkan kerusakan pada komputer anda.Tetapi jangan sampai hal ini menyebabkan anda takut terhadap berbagai hot spot karena ada beberapa cara untuk mengamankan komputer anda ketika anda terhubung pada hot spot, yaitu: 1. Matikan ad-hoc mode WiFi : WiFi berfungsi dalam 2 mode yaitu infrastructure mode, yang anda gunakan ketika terhubung dengan suatu jaringan dan ad-hoc mode, ketika anda terhubung secara langsung pada komputer lain. Jika anda menyalakan ad-hoc mode maka ada kemungkinan seseorang di dekat anda menggunakan koneksi ad-hoc tanpa sepengetahuan anda dan mereka dapat masuk ke PC anda dengan bebas. Jadi jangan lupa untuk mematikan ad-hoc mode, caranya: 1. Klik kanan pada ikon wireless di system tray 2. Pilih Status 3. Klik Properties 4. Pilih tab Wireless Network 5. Pilih sambungan jaringan anda saat ini 6. Klik Propeerties, lalu klik tab Association 7. Hilangkan tanda centang pada kotak "This is a computer-to-computer (ad-hoc) network". 8. Klik OK dan terus klik OK sampai semua kotak dialog menutup 2. Gunakan sebuah Wireless Virtual Private Network (VPN) : Ketika anda berada pada sebuah area hot spot, orang lain dapat melihat password, user name, email dan apapun yang anda lakukan secara online. Salah satu cara terbaik untuk melindungi diri anda sendiri adalah dengan sebuah menggunakan wireless VPN yang mengenkripsi semua informasi yang anda kirim dan terima secara online. Salah satunya adalah Hotspot VPN yang menggunakan software VPN yang ter-built in pada XP sehingga anda tidak perlu mendownload softwarenya. 3. Gunakan USB flash drive yang terenkripsi :Untuk perlindungan maksimal, gunakan sebuah laptop yang benar-benar bersih dan hanya memiliki aplikasi OS saja didalamnya, lalu masukkan semua data anda ke dalam USB flash drive yang terenkripsi. Dengan begitu, jika seseorang mencoba menyusup ke PC anda maka mereka tidak akan dapat membaca atau mengubah data anda. 4. Gunakan personal frewall :Firewall akan melindungi anda dari siapapun yang mencoba masuk ke komputer anda sekaligus mencegah spyware atau Trojan dari PC anda untuk melakukan koneksi keluar. Untuk keamanan maksimal jangan hanya tergantung pada firewall XP yang satu arah, tetapi gunakanlah firewall lain yang bagus ZoneAlarm menyediakan firewall gratis yang cukup bagus. 5. Matikan file sharing :Dengan mematikannya anda telah membantu mencegah orang lain mengambil file dari system anda. Untuk mematikannya pada windows explorer, klik kanan pada drive atau folder mana saja, pilih sharing & security dan hilangkan tanda centang pada kotak "Share this folder on the network." 6. Pastikan hot spot yang anda gunakan resmi :Tanyalah kejelasannya terlebih dahulu pada bagian informasi di mal atau kafe tempat hot spot tersebut karena salah satu modus penipuan hot spot adalah adanya seseorang yang memasang sendiri suatu hot spot di tempat umum untuk mencuri data atau informasi pribadi anda. 7. Matikan wireless adapter anda jika sedang offline :Jika anda sedang tidak terhubung ke internet pada sebuah area hot spot, lebih baik anda mematikan wireless adapter anda. Pada XP klik kanan pada ikon wirelesss dan pilih Disable. 8. Gunakan enkripsi email :Aktifkan enkripsi email pada saat anda sedang berada di area hot spot. Pada Outlook 2003 pilih Options dari menu Tools, klik tab Security dan berikan tanda centang pada kotak "Encrypt contents and attachments for outgoing messages." Lalu klik OK. 9. Perhatikan sekeliling anda :Untuk mencuri password dan user name anda, orang lain tidak harus menggunakan cara-cara teknis dan sebenarnya mereka hanya cukup mengintip sedikit saja ketika anda sedang mengetiknya. 10. Jangan pernah tinggalkan laptop anda : Tentu saja hal ini tidak hanya mengundang hacker saja tetapi juga pencuri.

Read more... Mas Romi, saya mahasiswa jurusan ilmu komputer semester akhir, dan sudah harus masuk ke pembuatan tugas akhir. Bagaimana menguji tema dan judul penelitian yang saya buat, bahwa itu sudah ada di jalur yang benar. Mohon pencerahannya. Terima kasih (Budi, Universitas Indonesia)

Mas Romi, saya mahasiswa jurusan ilmu komputer semester akhir, dan sudah harus masuk ke pembuatan tugas akhir. Bagaimana menguji tema dan judul penelitian yang saya buat, bahwa itu sudah ada di jalur yang benar. Mohon pencerahannya. Terima kasih (Budi, Universitas Indonesia)

Melanjutkan penjelasan tentang penelitian untuk tugas akhir yang sudah saya bahas sebelumnya di sini dan di sana, kali ini saya mencoba membahas teknik mudah menguji dan menetapkan tema penelitian. Sebelumnya perlu saya ingatkan kembali, bahwa masalah penelitian yang kita ambil akan menentukan kualitas penelitian secara keseluruhan. Masalah penelitian harus objective (tidak boleh subjective), dan harus dibuktikan secara logis dan valid bahwa itu benar-benar masalah. Ingat bahwa masalah yang kita menyebutkan dengan, “menurut saya”, “menurut pengalaman saya”, “menurut tetangga saya”, “menurut teman saya”, dsb adalah subyektif.

OBJEKTIFIKASI MASALAH

Nah proses untuk membuktikan bahwa masalah kita logis dan valid biasa kita sebut dengan Objektifikasi Masalah. Proses Objektifikasi Masalah adalah proses melandasi masalah dari dua sudut pandang:

Studi Literatur. Masalah yang kita ambil tertulis secara explicit atau implicit di literatur ilmiah (journal, prosiding, dsb). Langkah ini sering saya sebut bahwa masalah kita itu globally accepted as a problem.

Pengamatan Lapangan. Sering juga disebut penelitian pendahuluan, yaitu menyebar kuesioner atau wawancara ke target penelitian. Tujuannya bahwa masalah yang tadinya bersifat subyektif (saya rasa, menurut saya, menurut kawan saya), menjadi masalah yg obyektif dan diakui oleh banyak orang. Langkah ini sering saya sebut supaya masalah kita locally accepted as a problem.

Letakkan keduanya di Bab Pendahuluan, pada Sub Bab Latar Belakang Masalah, maka itu lebih dari cukup untuk membuat masalah penelitian kita logis, valid, kuat dan tidak ngoyoworo alias dibuat-buat ![]()

SYARAT JUDUL TUGAS AKHIR YANG BAIK

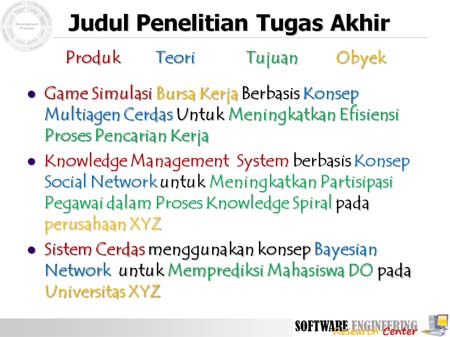

Setelah kita berhasil menetapkan masalah, sekarang kita masuk ke tema dan judul penelitian. Judul penelitian yang baik biasanya memuat 4 hal: Produk, Teori, Tujuan dan Target.

Produk artinya adalah hasil penelitian (software, game, metodologi, model, etc) yang kita akan kembangkan. Produk inilah yang akan mengisi bab-bab tentang pengembangan produk, setelah bab landasan teori.

Teori artinya teori yang melandasi produk yang kita buat tadi. Teori inilah yang akan menguasai paragraf-paragraf di bab Landasan teori.

Tujuan, biasanya kita ambilkan dari masalah yang kita ambil dan tujuan dari penelitian ini untuk memecahkan masalah tersebut di sisi apa. Bisa membuat lebih efektif, membuat lebih akurat, membuat lebih banyak secara kuantitas, dsb.

Obyek adalah dimana kita menerapkan produk yang sudah kita kembangkan.

Contoh judul penelitian tugas akhir yang memuat Produk, Teori, Tujuan dan Obyek bisa dilihat dari gambar dibawah.

UJI ALUR LOGIKA PENELITIAN DENGAN KERANGKA PEMIKIRAN

Ok, kalau sudah clear tentang masalah dan judul penelitian, sekarang bagaimana menentukan alur logika berjalannya sebuah penelitian tugas akhir. Saya biasanya meminta mahasiswa saya membuat Kerangka Pemikiran untuk mempercepat pemahaman tentang logika penelitian dan logika berjalannya sebuah penelitian. Kerangka Pemikiran sekaligus juga bisa berfungsi untuk menguji apakah penelitian kita sudah berada di jalan yang benar atau belum. Kerangka Pemikiran juga akhirnya bisa menjadi bentuk kasar dari struktur tugas akhir kita (skripsi, tesis or disertasi). Bagi saya sendiri, Kerangka Pemikiran adalah senjata pamungkas yang bisa membantu saya lebih cepat menguji puluhan proposal penelitian tugas akhir, yang mahasiswa presentasikan ( yang biasanya maunya cepet-cepet ![]() ) ketika meminta saya menjadi pembimbing mereka.

) ketika meminta saya menjadi pembimbing mereka.

Format kerangka pemikiran yang saya ajarkan ke mahasiswa computing memuat beberapa hal di bawah:

PROBLEMS: Berisi masalah penelitian. Bagian ini akan menjadi Bab Pendahuluan pada tugas akhir kita.

APPROACH: Berisi solusi dan teori yang kita pilih dan gunakan untuk memecahkan masalah penelitian. Approach harus terhubung secara logis dengan masalah penelitian yang kita pilih. Approach bisa membentuk Bab Landasan Teori atau Tinjauan Pustaka pada tugas akhir kita. Approach bisa dibantu adanya peluang atau OPPORTUNITY yang berhubungan dengan approach yang kita ambil.

SOFTWARE DEVELOPMENT: Berisi proses pengembangan software yang didalamnya berisi pendekatan dan teori yang kita pilih. Software development memuat Software Development Life Cycle (SDLC) secara utuh, dimulai dari tahap spesification, design, coding dan testing. Beberapa universitas mensyaratkan penggunaan UML pada bagian ini. Bagian Software Development bisa menjadi satu Bab tersendiri pada tugas akhir kita.

SOFTWARE IMPLEMENTATION: Penerapan software ke target yang kita pilih. Pengukuran tidak perlu ke manusia apabila penelitian kita mengarah ke hasil komputasi yang lebih cepat secara waktu, menghasilkan lebih banyak volume, lebih akurat dibandingkan dengan metode lain. Bagian ini juga bisa menjadi bab tersendiri di tugas akhir kita.

SOFTWARE MEASUREMENT: Pengukuran seberapa jauh software terbukti bermanfaat, bisa menggunakan pretest dan posttest. Untuk uji statistik bisa menggunakan T-Test yang bisa cepat kita lakukan dengan software spreadsheet yang kita punya. Pikirkan menggunakan software statistik profesional (SPSS, dsb) apabila memang data kita besar dan kompleks. Bagian ini bisa menjadi Bab Analisa dan Hasil pada tugas akhir kita.

RESULT: Merupakan bagian yang menyimpulkan seluruh proses penelitian dan pengukuran yang kita lakukan. Biasanya menjadi Bab Kesimpulan dan Saran pada tugas akhir kita.

CONTOH KERANGKA PEMIKIRAN

Wokeh, terus bentuk riilnya bagaimana sih? ![]() Saya berikan contoh bagan Kerangka Pemikiran, yang saya susun ulang dari penelitian tugas akhir mahasiswa yang saya bimbing di beberapa universitas. Kebetulan saya mendapat amanah memimpin konsentrasi Game Technology di M.Kom Program Universitas Dian Nuswantoro Semarang dan membimbing penelitian beberapa mahasiswa di program M.Kom STMIK Eresha Jakarta untuk konsentrasi Software Engineering.

Saya berikan contoh bagan Kerangka Pemikiran, yang saya susun ulang dari penelitian tugas akhir mahasiswa yang saya bimbing di beberapa universitas. Kebetulan saya mendapat amanah memimpin konsentrasi Game Technology di M.Kom Program Universitas Dian Nuswantoro Semarang dan membimbing penelitian beberapa mahasiswa di program M.Kom STMIK Eresha Jakarta untuk konsentrasi Software Engineering.

Sekedar tips dan trik untuk dosen pembimbing ( khususnya yang memang berniat serius membimbing tugas akhir mahasiswa ![]() ). Karena keterbatasan waktu bimbingan tugas akhir, saya biasanya menyisipkan materi tentang penelitian tugas akhir, metodologi penelitian, penentuan tema, dan diskusi progress report penelitian tugas akhir pada mata kuliah yang saya ajar. Mahasiswa saya minta menyusun proposal penelitian kemudian mempresentasikan di depan mahasiswa lain pada mata kuliah Object-Oriented Programming, Software Engineering, Object-Oriented Analysis and Design, Software Construction and Testing, dsb. Untuk teman-teman mahasiswa yang mengikuti mata kuliah saya di konsentrasi Game Technology, saya memasukkan materi penelitian beserta progress reportnya di seluruh mata kuliah Game Technology yang saya ajar.

). Karena keterbatasan waktu bimbingan tugas akhir, saya biasanya menyisipkan materi tentang penelitian tugas akhir, metodologi penelitian, penentuan tema, dan diskusi progress report penelitian tugas akhir pada mata kuliah yang saya ajar. Mahasiswa saya minta menyusun proposal penelitian kemudian mempresentasikan di depan mahasiswa lain pada mata kuliah Object-Oriented Programming, Software Engineering, Object-Oriented Analysis and Design, Software Construction and Testing, dsb. Untuk teman-teman mahasiswa yang mengikuti mata kuliah saya di konsentrasi Game Technology, saya memasukkan materi penelitian beserta progress reportnya di seluruh mata kuliah Game Technology yang saya ajar.

Supaya tidak bingung dengan penjelasan tentang Kerangka Pemikiran, berikut saya berikan contoh Kerangka Pemikiran dari tiga penelitian di bidang computing, khususnya peminatan Software Engineering dan Game Technology.

Panah berwarna merah bergaris tebal menunjukkan urutan tahapan penelitian (panah alur), sedang panah berwarna merah-kuning tipis menunjukkan logika berpikir (panah logika). Misalnya pada contoh pertama, masalah “anak autis yang kesulitan dalam berkomunkasi”, diselesaikan dengan pendekatan ABA dan AAC. Sedangkan masalah “terbatasnya waktu terapi di klinik”, diselesaikan dengan approach teknologi mobile. Sekali lagi, panah logika bisa dibuat karena ada landasan teori dari sumber referensi yang shahih dan dipercaya (journal ilmiah, buku ilmiah, conference proceeding, dsb).

1. KERANGKA PEMIKIRAN PENELITIAN GAME SIMULASI UNTUK ANAK AUTIS

2. KERANGKA PEMIKIRAN PENELITIAN SISTEM PENENTU TRAYEK ANGKOT

3. KERANGKA PEMIKIRAN PENELITIAN GAME MATEMATIKA GEOMETRI

Terakhir, bagi mahasiswa yang sedang bergelut dengan tugas akhir, letakkan dan lekatkan pemikiran di kepala kita bahwa penelitian tugas akhir itu mudah dan pasti bisa dilakukan. Mungkin selama ini karena kita tidak mengerti caranya saja, sehingga terlihat sulit, rumit dan menggemaskan … eh mengerikan maksud saya hihihi.

Wahai para pedjoeangku dan mahasiwaku, tetap istiqomah dalam perdjoeangan dan jangan pernah menyerah!

Hari Kamis, 19 Pebruari 2009, saya diminta mengisi satu sesi tentang entrepreneurship di PHP Developers Day 2009 yang diadakan di PDII LIPI Jl Gatot Subroto 10, Jakarta. Supaya unik, presentasi saya beri judul Programmer Entrepreneur. Inti dari presentasi saya adalah uraian tentang kiat dan langkah menjadi programmer yang berkarakter entrepreneur. Wacana ini perlu saya berikan karena saya pikir trend programmer di Indonesia, relatif lebih memilih bekerja di sebuah perusahaan yang established, daripada menempuh jalur wirausaha. Saya berharap para programmer berkarakter kuli, mulai pelan-pelan berubah menjadi programmer yang berjiwa entrepreneur dan memiliki kemampuan bisnis yang memadai. Materi saya kembangkan dan sesuaikan dengan judul posting ini, yaitu 5 Langkah Menjadi Programmer Entrepreneur. Tertarik? Klik dan lanjutkan bacanya

Hari Kamis, 19 Pebruari 2009, saya diminta mengisi satu sesi tentang entrepreneurship di PHP Developers Day 2009 yang diadakan di PDII LIPI Jl Gatot Subroto 10, Jakarta. Supaya unik, presentasi saya beri judul Programmer Entrepreneur. Inti dari presentasi saya adalah uraian tentang kiat dan langkah menjadi programmer yang berkarakter entrepreneur. Wacana ini perlu saya berikan karena saya pikir trend programmer di Indonesia, relatif lebih memilih bekerja di sebuah perusahaan yang established, daripada menempuh jalur wirausaha. Saya berharap para programmer berkarakter kuli, mulai pelan-pelan berubah menjadi programmer yang berjiwa entrepreneur dan memiliki kemampuan bisnis yang memadai. Materi saya kembangkan dan sesuaikan dengan judul posting ini, yaitu 5 Langkah Menjadi Programmer Entrepreneur. Tertarik? Klik dan lanjutkan bacanya ![]()

1. FIGHT FOR CODELINE FREEDOM!

Programming adalah kemampuan dasar yang wajib dimiliki oleh seorang programmer dan mahasiswa computing. Dalam IEEE Computing 2005, kemampuan coding dan mengembangkan software menjadi titik sentral, yang disentuh semua jurusan computing, baik itu Computer Science (CS), Software Engineering (SE), Information System (IS), Information Technology (IT) ataupun Computer Engineering (CE). Mahasiswa computing tanpa bisa coding, bagaikan garam tanpa asinnya ![]() Perdjoeangan untuk mencapai kebebasan baris kode, membawa arti bahwa kita tidak stress melihat 1000 baris kode suatu program. Dan juga, tidak boleh masuk rumah sakit kena tipus, kalau harus melototin 10000 baris kode

Perdjoeangan untuk mencapai kebebasan baris kode, membawa arti bahwa kita tidak stress melihat 1000 baris kode suatu program. Dan juga, tidak boleh masuk rumah sakit kena tipus, kalau harus melototin 10000 baris kode ![]() Pertanyaan yang sangat sering datang ke saya dari mahasiswa jurusan computing adalah, bagaimana supaya bisa mahir coding? Jawaban saya, kiatnya cuma ada 5, yaitu: latihan, latihan, latihan, latihan dan latihan

Pertanyaan yang sangat sering datang ke saya dari mahasiswa jurusan computing adalah, bagaimana supaya bisa mahir coding? Jawaban saya, kiatnya cuma ada 5, yaitu: latihan, latihan, latihan, latihan dan latihan ![]()

Yakinlah bahwa bangku kuliah tidak cukup. Dan janganlah pernah mengeluh wahai para mahasiswa, karena tidak hanya di Indonesia, mahasiswa di luar negeripun tetap tidak akan bisa mahir coding, kalau hanya mengandalkan jam mata kuliah pemrograman. Saya juga dulu harus keluar masuk berbagai software house di Jepang dan bahkan sempat 6 tahun part time di perusahaan game Activision, supaya bisa menebarkan dan menyematkan berbagai teori dan konsep pemrograman ke ujung-ujung jari, kulit dan otak saya.

2. BROWSING FOR LEARNING AND RESEARCHING

Lakukan shift-paradigm pada perilaku kita. Tancapkan ke dalam benak kita yang paling dalam, bahwa kegiatan web browsing bukan hanya ajang klik URL asal-asalan, kegiatan selingan, iseng atau aktifitas di kala senggang. Mengakses Internet adalah sebuah investasi. Detik demi detik waktu yang kita pakai untuk nginternet, akan dikonversi dalam bentuk rupiah pada saat kita keluar warnet atau menutup koneksi internet kita. Manfaatkan kegiatan browsing untuk banyak belajar dan meneliti. Ketika mengunjungi Alexa.Com, jangan hanya terperangah dengan posisi rangking kaskus.us, friendster.com, facebook.com atau detik.com, tapi usahakan untuk sambil mengumpulkan data kunjungan Internet Indonesia. Rangkumkan datanya dalam bentuk tabel, kategorisasikan, olah dan analisa dengan berbagai teknik statistik. Manfaatkan berbagai forum yang betebaran di dunia maya untuk belajar, bagaimana mengembangkan software dan game yang bisa kita jual, ataupun berbisnis di Internet. Ketika kita menggunakan aplikasi facebook dan friendster, arahkan strum otak kita untuk memikirkan genre aplikasi dan game apa yang saat ini nge-trend di facebook atau friendster. Pelajari kelebihan dan kelemahannya.

3. CREATE A “KREATIFITAS MAYA”!

Gunakan berbagai data dan hasil analisa yang kita dapatkan pada saat browsing untuk mulai sedikit demi sedikit membangun kreatifitas maya. Ingatlah bahwa produk-produk legendaris tidak langsung menjadi besar, perlu proses yang lama. Matt Mullenweg sang founder Wordpress, juga mengawali jalan legendanya dengan sesuatu yang sangat dasar, karena ingin belajar PHP. Jerry Yang, akhirnya menseriusi bisnis mesin pencarinya, mesekipun diawali dengan aktifitas mengumpulkan link URL. Demikian juga dengan Blake Ross dengan Mozilla Firefoxnya, Mark Zuckerberg dengan Facebook-nya, Steve Chen dan Chad Hurley dengan Youtube-nya, Pierre Omidyar dengan eBay-nya, dan Tom Anderson dengan MySpace-nya. Kemampuan coding akan mempercepat proses implementasi ide, yang kita rumuskan dari hasil analisa dan penelitian kita tentang trend layanan web. Saya membangun IlmuKomputer.Com juga sebenarnya tidak asal bangun, tapi mulai dari learning dan researching tentang layanan untuk mahasiswa yang benar-benar bisa menjadi solusi bagi mahasiswa. Saya mulai dari survey ke ratusan mailing list dan forum. Termasuk mencari data yang valid, siapa sebenarnya pengguna Internet yang populasinya besar saat itu.

4. BLOGGING FOR PERSONAL BRANDING

Kreatifitas maya yang dahsyat dan menggunakan teknologi canggih, tidak ada artinya apabila tidak diperkenalkan ke publik. Karena itu kita perlu latih kemampuan menulis kita, yang bisa kita mulai dengan menggunakan blog. Para programmer yang notabene adalah seorang spesialis, dituntut kedepannya berkemampuan versatilist, yang bisa menawarkan diri dan menjual kemampuannya dengan baik. Ngeblog alias blogging sekaligus jadi cara yang maknyus untuk personal branding lewat dunia maya. Saat ini personal branding lewat blogging adalah jalan yang sangat cepat dan efektif, bahkan melebihi personal branding lewat koran dan media cetak. Pengguna Internet Indonesia yang mencapai 25 juta, mungkin hanya kalah oleh TV. Dan saya yakin, tidak semua dari kita punya kelebihan uang untuk melakukan aktifitas narsistik lewat 30 detik iklan di TV yang mencapai nilai ratusan juta rupiah. Sekali lagi, personal branding lewat blogging adalah jalan yang lebih efektif, efisien, nyata alias tidak ngoyoworo bin aya aya wae :). Sayapun menempuh jalan ini untuk memperkenalkan diri, IlmuKomputer.Com dan juga bisnis yang saya buat seperti Brainmatics.Com.

5. BE AN ENTREPRENEUR!

Ketika kondisi sudah mapan, dan sudah mulai banyak yang menghubungi kita untuk kerjasama mengembangkan berbagai proyek dan kegiatan. Mulai pikirkan untuk masuk jalur entrepreneur formal lewat bisnis dalam bentuk yang lebih nyata. Dirikan PT atau CV, sewa kantor, ajak anak-anak muda yang cerdas nan militan untuk bergabung dengan kita. Jangan lupa didik mereka dengan baik dan bijak. Beri mereka kesempatan untuk mengembangkan diri dan mengembangkan ilmu. Beri beasiswa untuk melanjutkan sekolah apabila dirasa memang sang pegawai berprestasi. Beri mereka kepercayaan, mulai delegasikan wewenang dan tugas, dan jangan pernah beranggapan bahwa semua harus kita kerjakan sendiri.

Saya juga dibantu para pedjoeang-pedjoeang muda dalam melakukan aktifitas di dunia maya dan bisnis. Menarik kalau kapan-kapan coba mampir ke markas IlmuKomputer.com, yang sekaligus sebagai kantor Brainmatics.Com di Menara Bidakara. Ada Mansyur, Training Manager kita yang gesit dan jaim. Mansyur alias Acun ini sebenarnya baru berumur 20 tahun dan duduk di semester 3 bangku kuliah S1. Tapi menakjubkan, karena miliaran omzet perusahaan dihasilkan dari tangan dinginnya. Ada mulyana, sang Technical Manager yang cerdas tapi dingin, plus cenderung psikopat. Saat ini baru berumur 19 tahun, bahkan belum lulus SMA dan harus ujian bulan April ini. Ada lagi Eman, sang Financial Manager kita, pemilik IPK 3.8 yang selalu tampil keren dan harum meskipun sedikit agak jablai ini, juga baru berumur 20 tahun. Adalagi Tanto, yang jadi PJ project eLearning kita di Merpati Airlines, laki-laki setia yang jago makan ini juga belum menikah ![]()

Sapalah para pedjoeangku ini, dan ajaklah mereka berdiskusi. Aku yakin tidak ada yang bisa mengalahkan laskar pelangiku ini dalam kuantitas dan kualitas kerja. Mereka bangun sebelum orang lain bangun, dan tidur setelah orang lain tidur. Dan cintapun tak akan bisa membunuh mereka, paling cuman bikin diem ajah 3 hari 3 malam hihihi. Mereka sangat paham bahwa mendapatkan pendidikan adalah sebuah perdjoeangan, dan hidup dari keringat sendiri adalah suatu kebanggaan. Para pedjoeangku ini masih terlalu muda dan mungkin miskin ilmu, karena itu ajarilah mereka ilmu pengetahuan. Tapi belajarlah dari mereka hakekat perdjoeangan dan mintalah sebuah peta harta harun kepada mereka … yaitu peta jalan cinta para legenda.

Wahai para pemuda, janganlah pernah mau jadi pecundang, berebutlah untuk menjadi legenda. Kuingin kau tahu, jalan legenda terbuka lebar, bagi siapa saja yang mau berusaha dan berdjoeang. Dan tidak semua orang yang punya kemampuan bisa menjadi legenda, karena menjadi legenda adalah sebuah pilihan, bukan karena kemampuan.

Sambutlah pagi hari dengan riang dan tataplah mentari pagi dengan lantang. Jangan lupa ucapkan, “I am legend!” … believe me you will be legend ![]()

Tetap dalam perdjoeangan!

©Template by Dicas Blogger.